NTTデータ、サイバー攻撃の最新動向分析と2026年予測 ランサムウエア被害が拡大 AI悪用が脅威に

掲載日:

NTTデータは1月20日、2025年のサイバーセキュリティーの動向と2026年の予測を解説する説明会を開催した。主なサイバー攻撃の手段では、ランサムウエア(身代金要求型ウイルス)が世界・日本ともに継続的に拡大しており、企業・組織が主要な標的となっているという。

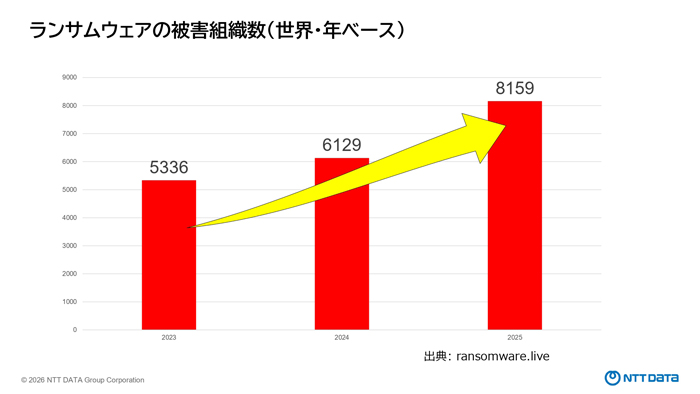

ransomware.liveが集計した統計によると、2025年に全世界でランサムウエアの被害を受けた組織の数は8159件で、2024年と比べ2000件以上増加した。統計は、ランサムウエアグループが運営する「暴露サイト」で、犯罪者側が自ら公表した侵入企業数を集計した数だ。日本国内では警察庁への届け出ベースで116件の被害が発生した。

「どこかの企業が集中的にやられているわけではなくて、無差別に攻撃をしてきている。数が増えており、被害数は減っていない」と、新井悠・技術革新統括本部品質保証部情報セキュリティ推進室NTTDATA-CERT担当エグゼクティブ・セキュリティ・アナリストと説明する。

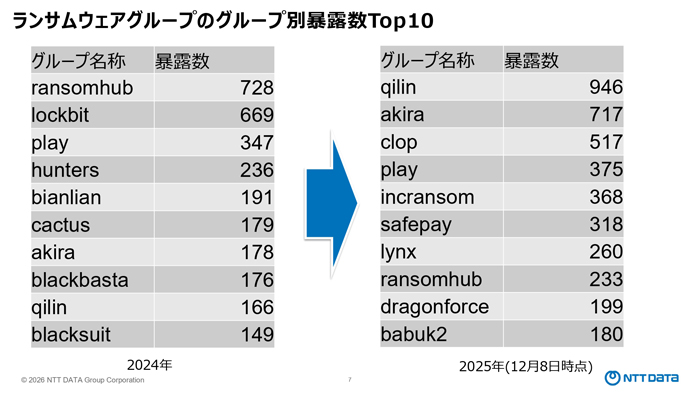

ランサムウエアグループにも変化があった。2024年に活発に活動していた「RansomHub(ランサムハブ)」や「LockBit(ロックビット)」といったグループは、捜査機関の摘発や内部紛争で縮小・解散状況に追い込まれたことで攻撃数が減少。代わりに「Qilin(チーリン)」というグループが台頭し、2025年は946件を報告している。

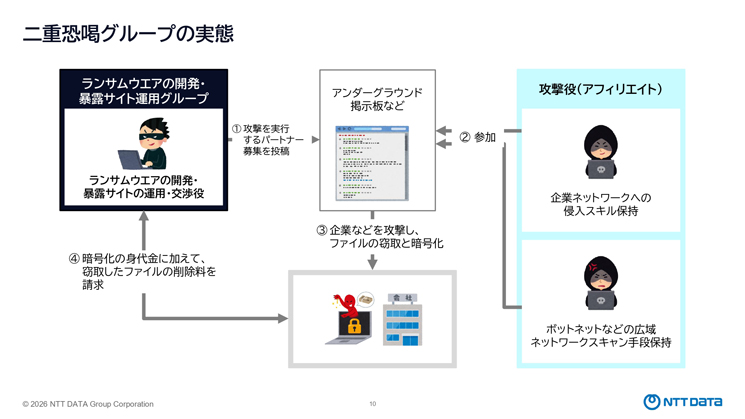

また、現在は「二重恐喝」が主流になっているという。「二重恐喝」は身代金を要求するだけではなく、盗み取ったデータを暴露サイトに流出させると脅迫する手法。加えて、ランサムウエアの開発と暴露サイトを運用するグループが攻撃を実行するパートナーを募集するといった分業化も進んでいる。

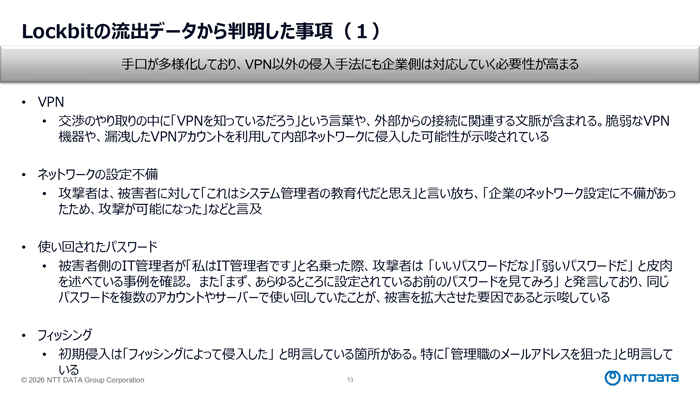

一方で、2025年5月に「LockBit」で利益分配で仲間割れが起こり、データベースが流出。データベースには4000件以上の被害者との交渉チャットなどが含まれており、ランサムウエアグループの実態が明らかになった。

侵入手法ではVPN(仮想私設網)機器の脆弱性(ぜいじゃく)を狙い、漏えいしたVPNアカウントを利用して内部ネットワークに侵入することが示されていたほか、ネットワーク設定の不備や使い回されたパスワード、セキュリティー意識の低い管理職を狙ったフィッシングが多用されていることもわかった。「攻撃の多様化が被害の数を大きく増やしている要因の1つになっている」と、新井エグゼクティブ・セキュリティ・アナリストは分析する。

また、攻撃はマニュアル化され、「ESXi(仮想システム基盤ソフトウエア)」を狙った高額要求も常態化した。仮想化基盤の復旧では、約1800万円以上という身代金を要求している例もあったという。

新井エグゼクティブ・セキュリティ・アナリストは2025年の動向で注目すべきもう1つのトピックで、生成AI(人工知能)やAI支援サービスの悪用が顕在化し、AIを起点とした新たな攻撃リスクが拡大していることを挙げた。

「Qilin」の攻撃担当者の活動を調査した結果、「DeepSeek(ディープシーク)」や「QwenLM(クウェン)」といったAIモデルに関心を寄せていたほか、利用ツールリストに「HackBot(ハックボット)」が含まれていたことがわかった。

「HackBot」は、サイバーセキュリティーに特化したAIチャットボット。一般的な生成AIは不正アクセスを助長する質問に回答しないように倫理的なガードレール(制限)が設定されている。しかし、「HackBot」は、その制限が緩くサイバー攻撃についての質問にも回答する。

新井エグゼクティブ・セキュリティ・アナリストは「ランサムウエアグループは、生成AIを単なる情報収集の補助だけではなく、標的の分析、攻撃コードの最適化、脆弱性スキャンの自動化といった攻撃そのものに使っていた可能性が高い」と指摘する。

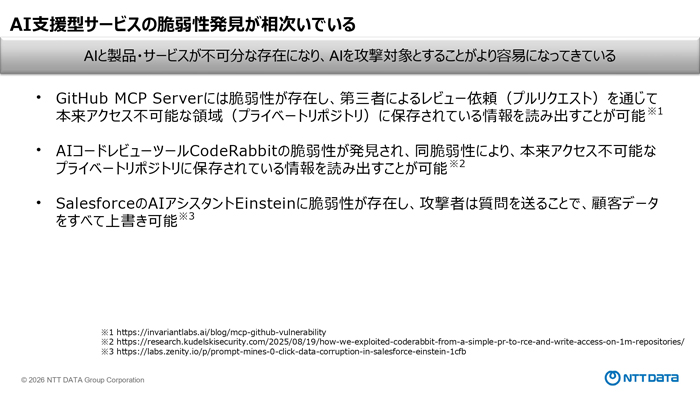

さまざまなITサービスに組み込まれるAI支援サービスでも脆弱性の発見が相次いでいる。開発プラットホーム「GitHub(ギットハブ)」の生成AIと外部データを連携するサーバー「MCP Server」に欠陥があり、AIが本来アクセスできない情報を読み出せるようになっていた。

また、セールスフォースのAIアシスタント「Einstein(アインシュタイン)」で脆弱性が存在し、攻撃者が質問を送ることで、顧客データをすべて上書きできた。こうしたことから、AIを攻撃対象とすることがより容易になってきているという。

「クラウド型のAIサービスは、外部との通信でVPNを使う場合にはランサムウエアの侵入窓口にもなる可能性がある。今年は、AIを悪用した攻撃やAI自体の脆弱性を突く事例が拡大し、従来の境界防御だけでは対応困難になるだろう」と、新井エグゼクティブ・セキュリティ・アナリストは説明している。